Le WUDO ou Windows Update Delivery Optimization est un composant Windows présent sous Windows 10 qui permet d’optimiser la bande passante réseau consommée lors de la distribution de mises à jour système via WSUS par exemple. En imaginant un réseau d’une dizaine de stations, une seule d’entre elles pourrait utiliser le WAN pour récupérer les mises à jour depuis un serveur WSUS situé en central et les autres utilisent le LAN pour les télécharger à partir de celle les ayant obtenues via le WAN afin d’éviter une saturation de ce dernier. Ce qui peut être un gain de bande passante peut avoir des effets de bord notables ; c’est pourquoi il est possible de contrôler finement le comportement du WUDO via GPO. Un moyen de mieux centrer son action est de passer par la création de groupes ActiveDirectory pour regrouper des stations ; c’est ce que je vais présenter dans cet article.

La problématique est la suivante : des stations du site fictif de Paris utilisent le WAN pour télécharger des mises à jour WSUS sur des stations à Londres. Afin d’éviter de saturer ce lien, on souhaite donc limiter le WUDO à récupérer des données depuis des stations d’un même site uniquement.

Voici la composition de cette maquette de test :

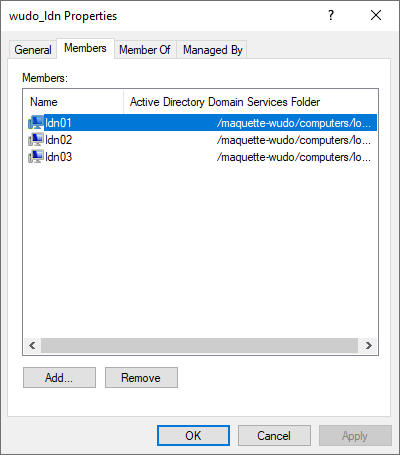

- OU computers, comprenant 3 OU paris, bxl et london, comprenant les stations propres à chaque site.

- OU wudo-grp, qui contiendra les groupes AD wudo_paris, wudo_bxl et wudo_ldn dans lesquels seront placées les stations de chaque site.

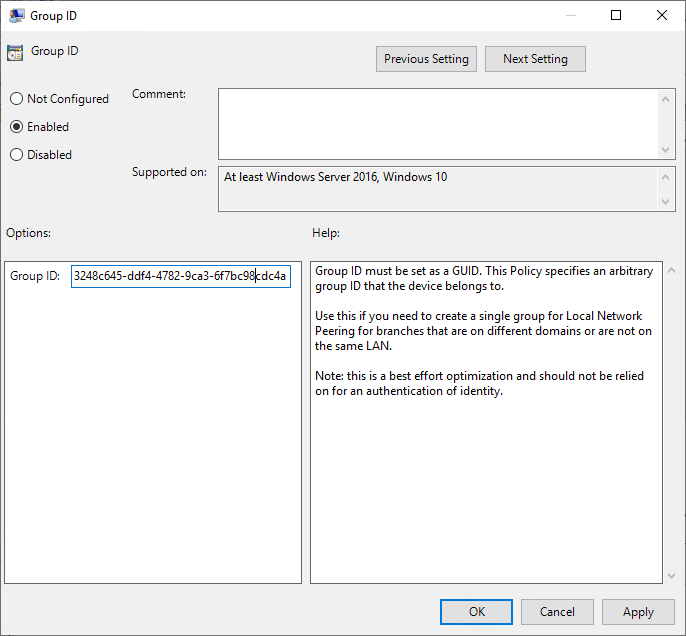

Il est nécessaire de créer une GPO par groupe AD, d’où l’importance de bien définir ses besoins et surtout, l’organisation qui va être adoptée pour bien séparer les flux de communication WUDO. Une séparation trop granulaire demandera beaucoup de travail d’administration et l’inverse n’aura probablement aucun effet de correction des effets de bord ! Cette GPO va prendre en paramètre unique le GUID du groupe, il faut donc le récupérer et surtout, le stocker quelque part pour toujours avoir une association facile entre GUID et GPO associée.

En Powershell, l’instruction suivante nous permettra de récupérer le GUID du groupe.

(Get-AdGroup wudo_paris).ObjectGuid.Guid

Bien entendu, une boucle foreach dans un script récupérant tous les groupes d’une OU permettra de tous les obtenir facilement.

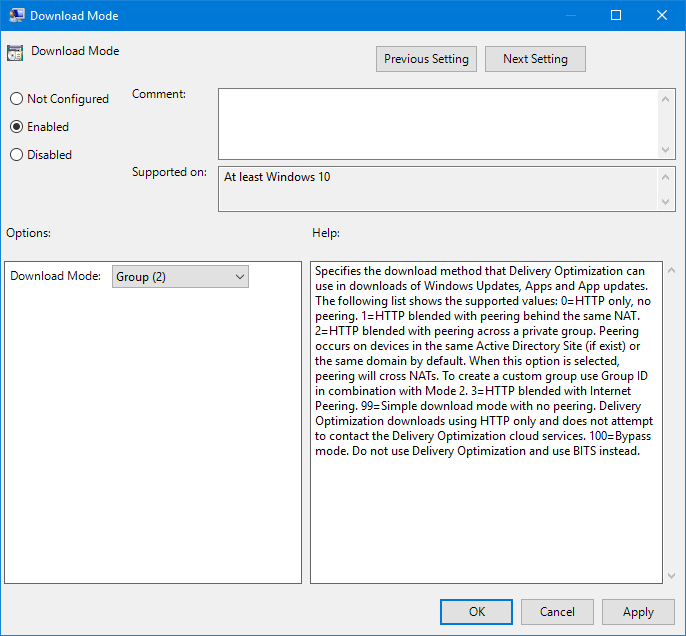

Désormais, il faut s’occuper de la création des GPO. Les réglages qui nous intéressent sont dans Computer Configuration > Policies > Administrative Templates > Windows Components > Delivery Optimization.

La première option est le Download Mode, qu’il faut passer à 2. La description du paramètre explique bien les différentes options possibles. Il est important de noter que ce qui est désigné comme « LAN » ici n’est pas un LAN au sens physique du terme mais un réseau interne ActiveDirectory. Par exemple, si votre domaine s’appelle schmitouille.net, alors le LAN englobera toutes les stations dans schmitouille.net. Si vous avez des sous-domaines, alors le LAN considèrera les stations du sous-domaine, par exemple fr.schmitouille.net.

Ensuite, l’autre paramètre est Group ID. C’est ici que devra être renseigné le GUID du groupe correspondant. Ici, je vais placer le GUID du groupe wudo_bxl car c’est la GPO qui va régir le WUDO des stations du site fictif de Bruxelles.

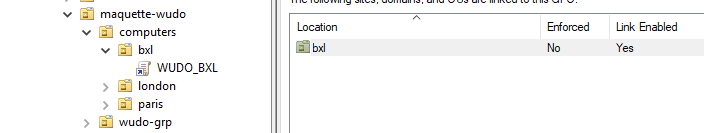

Il ne me reste plus qu’à lier cette GPO sur l’OU contenant les stations, et non celle contenant les groupes. Toujours en restant dans le cadre du site de Bruxelles :

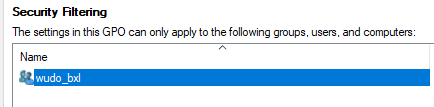

… et à répéter l’opération autant de fois que nécessaire. En fonction de l’architecture de l’ActiveDirectory, il peut être nécessaire d’appliquer un Security Filtering sur le groupe d’ordinateurs concerné afin d’être sûr que la GPO ne s’applique que sur les stations désirées.

Afin de faire en sorte que les paramètres soient pris en compte le plus rapidement possible, il est possible de forcer un gpupdate à distance via Powershell. Voici un snippet que j’ai réalisé permettant de passer sur toutes les stations désormais régies par ces politiques de groupe pour mettre à jour ces dernières (à noter qu’en fonction de la disponibilité des stations, des paramètres firewall ou des droits du compte l’exécutant, il peut y avoir des erreurs) :

$grouplist = Get-ADGroup -Filter 'Name -like "wudo_*"'

foreach ($group in $grouplist){

$complist = Get-AdGroupMember $group

foreach ($comp in $complist){

Write-Host "Processing:"$comp.Name

Invoke-GPUpdate -Computer $comp.Name -RandomDelayInMinutes 0

}

}

Enfin, pour vérifier que la GPO est bien redescendue, il est possible d’utiliser la fonctionnalité Group Policy Result et d’avoir un rapport indiquant si oui ou non la GPO a bien été appliquée. Si oui, le WUDO de la station concernée ne pourra donc interroger que les membres du groupe AD dont le GUID correspond à la GPO appliquée.

Bonjour,

Votre article est très intéressant et correspond, je pense à mes besoins. Un seul domaine mais des stations réparties sur plusieurs sites.

Toutefois j’ai dû mal à visualiser la modélisation de votre maquette :

[OU computers, comprenant 3 OU paris, bxl et london, comprenant les stations propres à chaque site.

OU wudo-grp, qui contiendra les groupes AD wudo_paris, wudo_bxl et wudo_ldn dans lesquels seront placées les stations de chaque site.]

Pouvez-vous m’en dire plus.

L’autre point qui me questionne est le suivant :

[Il est nécessaire de créer une GPO par groupe AD, d’où l’importance de bien définir ses besoins et surtout, l’organisation qui va être adoptée pour bien séparer les flux de communication WUDO]

Je pensais que les GPO étaient créés pour OU et non pas par groupe.

En vous remerciant par avance.

Cordialement

Bonjour

J’ai fait des tests et en mettant en application cela est plus simple.

Donc j’ai la réponse à mes deux questions.

Par contre y a-t-il un moyen de faire en sorte qu’à chaque fois qu’une station est intégrée au domaine puis rajoutée à l’OU correspondante (paris, bxl et london par exemple) le groupe wudo correspondant soit alimenter de cette nouvelle station.

A l’inverse si une station est sortie du domaine, la supprimer automatiquement du groupe.

Encore merci pour vos tutos

Cordialement

Tout d’abord, merci 🙂

Pour votre premier commentaire :

Pour le premier point, je place dans une OU les objets « computer » propres à chaque site. Ensuite, une autre OU va contenir les objets « groupes » qui eux-mêmes vont contenir les objets « computer » évoqués juste avant.

En essayant de faire un peu simple par texte :

Et dans WUDOFR, WUDOIRL et WUDOALL, nous allons retrouver PCFR01, PCIRL01, etc.

Concernant le deuxième point, les GPO se placent en effet par OU, cependant nous spécifions dans chacune de ces GPO le GUID du groupe correspondant. Ce qui signifie que sur l’OU WUDO, nous allons avoir 3 GPO (une par groupe). Chaque GPO contiendra le GUID d’un des groupes. Ce GUID permet à la GPO de savoir sur quels ordinateurs elle doit agir. Ainsi, la GPO qui contient le GUID du groupe WUDOFR ne s’appliquera que les postes du groupe WUDOFR. Elle ne s’appliquera sur aucun autre groupe même si elle est liée sur l’OU car on spécifie précisément le groupe en question via le GUID.

En espérant avoir été assez clair, il est vrai que cette problématique n’est pas évidente à aborder !

Pour le deuxième :

A chaque fois qu’une station est intégrée au domaine, vous pouvez la rajouter dans l’OU ou le groupe correspondant avec un script Powershell que vous pouvez faire tourner de manière quotidienne par exemple. Il y a également la possibilité d’intégrer directement cela à votre routine de masterisation.

La solution du script est celle que j’avais mis en place. En récupérant la liste des objets ordinateur, vous pouvez déterminer celles qui sont dans les bons groupes ou les bonnes OU. Cependant dans mon exemple et mon cas pratique, je pouvais identifier rapidement avec le nom de machine l’emplacement de la machine. Il vous faut jouer avec le nom de machine par exemple. Chaque jour, le script tournait et rajoutait les nouvelles stations directement dans le groupe.

En cas de suppression d’une machine du domaine, il n’y pas d’inquiétude : toutes les références sont supprimées ; elle disparaît donc du groupe AD, il n’y a donc rien à gérer de ce côté.

Je peux éventuellement vous aider concernant le script si vous avez besoin.

Bon courage.

Bonjour Enguerrand,

Navré de vous faire un retour si tardif suite à votre réponse.

Bien que je passe beaucoup de temps sur votre blog (une véritable mine d’or pour moi 😉 je viens seulement de voir celle-ci (la notification avait été bloquée au niveau spam de ma boite mail !).

Dans tous les cas, un grand MERCI pour votre retour.

Ça commence à être un peu plus clair mais je n’ai pas encore la vision globale.

Concernant les GPO Wudo_bxl Wudo_Paris.., dans votre article vous faites la liaison GPO au niveau des sous OU Ordinateurs et non au niveau de l’OU WUDO, et dans votre retour de commentaire vous me dites :

« […] Ce qui signifie que sur l’OU WUDO, nous allons avoir 3 GPO (une par groupe).[…] »

J’avoue qu’avec ce point là j’ai encore un peu de mal.

Autre question, est-il possible de mettre l’OU WUDO voire même l’OU Groupes dans l’OU Ordinateurs (si l’on considère que cette OU ne contient que des groupes d’ordinateurs ?

Autre question (sans vouloir abuser), au niveau du filtrage de sécurité, vous avez supprimé le groupe Utilisateurs authentifiés au profit de chaque groupe WUDO concernés mais ne faut-il pas les rajouter en lecture seule sur l’onglet Délégation ?

Concernant la partie scripting, une aide comme la votre ne se refuse pas !

Dans l’idée c’est de rajouter au décompactage du master, en plus de l’intégration au domaine, l’ajout du poste dans la bonne O.U ainsi qu’au bon groupe WUDO (tout ceci en fonction du nom de la machine)

Sans aucune flagornerie de ma part, permettez-moi encore de votre remercier pour vos articles et votre aide.

J’en aurais des questions à poser….

Peut être qu’un échange par mail serait plus facile.

Bon week end à vous

Bonjour,

En effet un échange par mail sera plus facile, vous pouvez me joindre à contact [at] enguerrand.pro si besoin.

Je vais tout de même essayer de répondre à vos questions dans ce commentaire.

Oui autant pour moi, il y a une coquille dans mon dernier commentaire. L’OU WUDO sert juste à stocker les groupes de stations concernées. Les GPO s’appliquent sur les postes (donc OU « computers ») et non sur les groupes ; il faut que chaque station du domaine refuse toutes les GPO WUDO sauf celle qui contient le GUID du groupe auquel elle appartient dans l’AD.

Pour le groupe de sécurité, il faut que je fasse appel à ma mémoire, mais cela ne me dit rien, je ne me souviens pas avoir effectué de modifications sur la délégation. Pour en être sûr il faudrait que je me monte un lab de test et que je puisse reproduire cela.

Concernant le script, je dois avoir cela quelque part dans ma banque, je vais regarder et je pourrai vous la transmettre par mail ; sinon je profiterai de mon lab pour en faire un.

Bon courage.

Bonjour,

Merci pour votre retour.

Pour la suite je vous contacte par mail ce sera plus simple en effet.

Bonne journée